2025年も幅広い業界でサイバー攻撃やセキュリティ被害が相次いでいます。中にはサービスの停止や大規模な情報漏洩など、企業活動に直結する深刻な影響を及ぼしたケースも見られました。

特に上場企業はサイバー攻撃のリスクに晒されやすく、被害が露呈した時に株価下落などのリスクが生じることもあります。

本記事では、2025年1月から5月にかけて公表された上場企業(または親会社が上場している企業)のサイバー攻撃・セキュリティ被害に関する公式リリース53件を独自に集計。被害の特徴と大企業特有のリスク傾向を分析します。

度重なるインシデントの背景にある脅威と、企業に求められる対策の方向性を探ります。

安くて安心!WordPressセキュリティ保守サービスについての無料相談はこちら

1つでも当てはまるサイトは要注意!

・WordPressバージョン古いまま

・表示崩れが怖くて変更できない

・担当退職で把握している人がいない

・プラグイン更新通知が溜まっている

・非ECサイトは関係ない(と思ってる)

「情報開示」が求められる上場企業

| 適時開示を行った企業 | 業界 | 攻撃手段 | 情報漏洩の有無 | 漏洩件数 |

|---|---|---|---|---|

| イチカワ株式会社 | メーカー | ランサムウェア | 不明 | 不明 |

| 日産証券株式会社 | 金融 | 不明 | 漏洩のおそれあり・調査中 | 13,258 |

| 株式会社DTS | IT・情報・通信, メーカー | 不明 | 漏洩のおそれあり・調査中 | 不明 |

| 株式会社オーエム製作所 | メーカー | ランサムウェア | 漏洩のおそれあり・調査中 | 不明 |

| 株式会社リアライブ | IT・情報・通信, 人材 | 不明 | 漏洩のおそれあり・調査中 | 350,000 |

| 株式会社高見澤 | 建設, メーカー | 不明 | 不明 | 9,104 |

| 日本セラミック株式会社 | メーカー | 不明 | 漏洩のおそれあり・調査中 | 不明 |

| 株式会社インターネットイニシアティブ | IT・情報・通信 | ゼロデイ攻撃 | 漏洩のおそれあり・調査中 | 4,072,650 |

| HOYA株式会社 | IT・情報・通信 | 不明 | 漏洩あり | 6,500 |

| 株式会社コナカ | 美容・アパレル | DoS攻撃・DDoS攻撃 | 漏洩あり | 150,491 |

| 株式会社PR TIMES | 出版・マスコミ, IT・情報・通信 | 不明 | 漏洩のおそれあり・調査中 | 901,603 |

2025年1月~5月の期間において、サイバー攻撃に起因する適時開示を行った上場企業は上記11社にのぼりました。セキュリティ被害を受けたことを公表した上場企業のうちおよそ5社に1社は適時開示によって情報を公開していることになります。

1つでも当てはまるサイトは要注意!

・WordPressバージョン古いまま

・表示崩れが怖くて変更できない

・担当退職で把握している人がいない

・プラグイン更新通知が溜まっている

・非ECサイトは関係ない(と思ってる)

適時開示制度とは

上場企業は、サイバー攻撃を受けた場合の対応においても独自の責任が求められます。その背景にあるのが、証券取引所が義務付けている「適時開示制度」です。これは、企業およびその子会社に関わる重要な事実について、速やかに公表することを求める制度であり、投資家の判断材料を提供することを目的としています。

セキュリティの観点から見ると、サイバー攻撃などの影響により事業活動や財務状況に重大な影響が生じる場合には、適時開示が必要となります。

ただし、この適時開示の判断には企業ごとの差が見られます。例えば、最大で約200万件の情報漏洩が懸念され、チケット販売を一時停止したサンリオは適時開示を行っていません。一方で、最大9,104件の漏洩が確認された高見澤は、「業績予想の修正はございません」と明記しつつも、適時開示を実施しています。

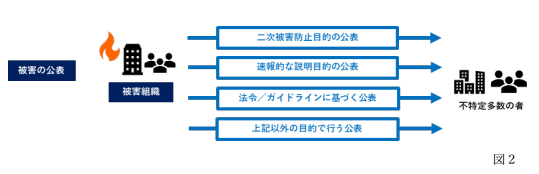

被害の公表とそのリスク

政府はサイバー攻撃被害の公表について、「サイバー攻撃被害に係る情報の共有・公表ガイダンス」を発表し、企業に対して可能な限りの情報公開とノウハウ共有を促しています。

とはいえ、企業イメージや経営リスクを懸念する声は根強く、実際に公表する企業は限られているのが実情のようです。

明確な財務インパクトがあると判断された時点で開示義務が生じるというルール上、上場企業は非上場企業に比べてサイバー攻撃に対するリスク管理や情報公開に対するリスク・責任が重いといえるかもしれません。

1つでも当てはまるサイトは要注意!

・WordPressバージョン古いまま

・表示崩れが怖くて変更できない

・担当退職で把握している人がいない

・プラグイン更新通知が溜まっている

・非ECサイトは関係ない(と思ってる)

被害の特徴①年末年始に多発!大企業を狙うDDoS攻撃

年末年始やお盆、ゴールデンウィークなどの長期休暇期間中は、企業のセキュリティ体制が手薄になりやすく、攻撃リスクが高まる傾向があります。実際、2024年末から2025年初頭にかけては、国内の大手企業や団体を標的としたDDoS攻撃が相次いで発生しました。

DDoS攻撃とは、大量の通信を送り付けてサーバに過負荷をかけ、サービスを停止させるタイプの攻撃です。

影響を受けたのは、三井住友銀行、みずほ銀行、りそな銀行、三菱UFJ銀行といった大手金融機関をはじめ、日本航空(JAL)やJR、民間企業以外の団体では自民党なども攻撃を受けたとみられています。

被害を受けた金融機関ではインターネットバンキングが利用しづらくなるなどの障害が発生し、航空会社では予約システムが一時停止。帰省や旅行の需要が高まる繁忙期に混乱を招きました。

被害の可視化に遅れ?

DDoS攻撃を契機に別の不正アクセスが起こる事例も見られますが、DDoS攻撃自体は情報を盗み出すものではありません。そのため、情報漏洩などの被害が発生しづらく、企業による被害内容の詳細な公表は少ないのが実情です。

今回のように同時多発的に複数企業が被害を受けたケースでは、企業間での情報共有が十分に行われていたのかどうかも課題として残ります。

DDoS攻撃は、「一時的な障害」で済まされがちですが、企業側の可視化・分析の遅れによって、根本的な対策が進まないという側面もあると推察されます。

1つでも当てはまるサイトは要注意!

・WordPressバージョン古いまま

・表示崩れが怖くて変更できない

・担当退職で把握している人がいない

・プラグイン更新通知が溜まっている

・非ECサイトは関係ない(と思ってる)

被害の特徴②サプライチェーン攻撃

2025年上半期に確認されたサイバー被害の中で目立ったのが、子会社や委託先、取引先などを経由した、いわゆる「サプライチェーン攻撃」です。

上場企業はグループ会社や取引関係にある企業を経由して侵入されるケースが相次いでおり、セキュリティ管理の境界が曖昧となる領域を突く攻撃により被害を受ける企業もかなり多く見られます。

ケース1:子会社経由

子会社経由での被害は14件にのぼり、そのうち12件は海外子会社における被害でした。さらにその半数となる6件はランサムウェアによるものでした。ランサムウェアとは、ファイルやデータを暗号化・窃取し、復旧と引き換えに金銭を要求する攻撃であり、「暗号化された」との公表がある場合、ランサムウェアである可能性が高いとされます。

海外拠点は本社との連携やシステム統制が難しい場合も多く、初動対応の遅れが被害の拡大につながりやすいという課題があります。拠点ごとの個別対策では限界があるため、グループ全体でのガバナンスとインシデント対応体制の強化が求められています。

ケース2:委託先経由

委託先や関連企業からの侵入による被害は4件確認されました。具体的には、委託先の端末が攻撃者に乗っ取られたり、信頼された送信元を装ったフィッシングメールにより内部システムへの侵入が試みられたりと、社外のセキュリティレベルが自社に直接影響を及ぼすケースがみられます。

「ゼロトラスト」の観点で、社内外を問わないアクセス制御と通信の監視が今後のセキュリティ戦略の中心となります。委託先や取引先とも連携し、セキュリティ対策やインシデント情報の共有体制を整えることが、被害の連鎖を断ち切る重要なポイントとなるでしょう。

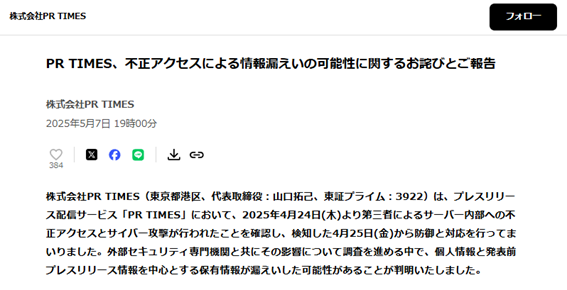

被害の特徴③対策していても…大規模漏洩発生

サイバー攻撃に対する備えが進んでいるとされる上場企業においても、近年では大規模な情報漏洩を疑われた事例が後を絶ちません。2025年に発生した被害としては、リリース配信サイト大手のPR TIMESで90万件超、電気通信大手のインターネットイニシアティブで400万件超の情報が漏洩した可能性※があるとして報じられています。

※第二報にてうち311,288件の漏洩が確認

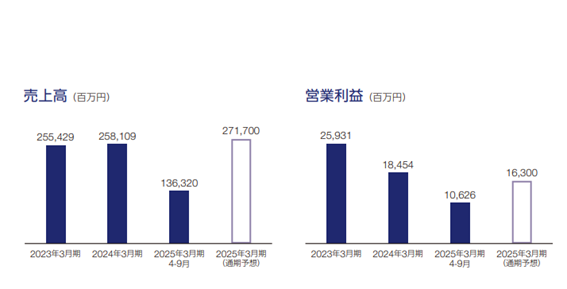

また、2024年に発覚したKADOKAWAへのランサムウェア攻撃では、動画配信サービス「ニコニコ動画」の一時閉鎖にまで発展し、企業ブランドや業績に大きなダメージを与えました。

安くて安心!WordPressセキュリティ保守サービスについての無料相談はこちら

こうした事例は、いかに企業が高度な対策を講じていても、攻撃側がそれを上回る手口を用いれば被害は起こり得るという現実を突きつけています。

サイバー攻撃対策は、技術革新とともに進化する攻撃手法に追随せざるを得ない“いたちごっこ”の様相を呈しています。完璧な防御は存在せず、重要なのは「どれだけリスクを抑えられるか」「被害を最小限に抑える準備ができているか」にかかっています。

限られたリソースの中で、技術面・体制面のバランスを取りながら、継続的な見直しと強化を行う姿勢が試されているといえます。

1つでも当てはまるサイトは要注意!

・WordPressバージョン古いまま

・表示崩れが怖くて変更できない

・担当退職で把握している人がいない

・プラグイン更新通知が溜まっている

・非ECサイトは関係ない(と思ってる)

まとめ

今回の調査では、DDoS攻撃やランサムウェアといった外部からの攻撃はもちろん、設定ミスやフィッシングメールの誤対応といった内部要因による被害も一定数見られました。

こうしたセキュリティリスクは単なるシステムトラブルにとどまらず、業務の停止、顧客との信頼関係の毀損、そして企業の社会的信用の低下といった深刻な経営インパクトを伴う危険がつきまといます。

特に上場企業の場合、適時開示義務や社会的責任の観点からも、迅速かつ透明性のある対応が求められます。だからこそ、サイバー攻撃は「IT部門だけの問題」ではなく、経営層を含めた全社的な課題として捉える必要があります。

技術的対策はもちろん、社内のガバナンス強化や人材教育、外部パートナーとの連携体制の構築まで含めた多層的なセキュリティ戦略が欠かせません。セキュリティはもはやコストではなく、企業価値を守るための投資であるという認識が、企業経営において不可欠な時代に突入しています。

まだ何もできていないと感じる企業こそ、まずは「できることから着手する」ことが、将来の被害を防ぐ第一歩になります。

1つでも当てはまるサイトは要注意!

・WordPressバージョン古いまま

・表示崩れが怖くて変更できない

・担当退職で把握している人がいない

・プラグイン更新通知が溜まっている

・非ECサイトは関係ない(と思ってる)

2025年1~5月セキュリティ被害に遭った上場企業一覧

| 被害カテゴリ | 企業名など | 業界 | 攻撃手段 | 情報漏洩の有無 | その他の被害 | 被害範囲 |

|---|---|---|---|---|---|---|

| 不正アクセス | NTTドコモ | IT・情報・通信 | DoS攻撃・DDoS攻撃 | 漏洩なし | サービス遅延・停止 | 不明・なし |

| 不正アクセス | 三井住友銀行 | 金融 | DoS攻撃・DDoS攻撃 | 漏洩なし | サービス遅延・停止 | 不明・なし |

| 不正アクセス | 株式会社モダリス | メーカー, 医療 | サプライチェーン攻撃, アカウントへの不正ログイン | 漏洩なし | 詐欺被害 | メールアカウント |

| 不正アクセス | 西尾レントオール | 商社・卸売, 小売 | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 不明・なし |

| 不正アクセス | 株式会社スクウェア・エニックス | 出版・マスコミ, 商社・卸売 | DoS攻撃・DDoS攻撃 | 漏洩なし | サービス遅延・停止 | その他 |

| 誤設定・システムエラー | ジブラルタ生命保険株式会社 | 金融 | 漏洩あり | 不明・なし | 内部システム | |

| 不正アクセス | 株式会社サンリオ | メーカー, エンタメ | ランサムウェア | 漏洩のおそれあり・調査中 | サービス遅延・停止 | 内部システム, 不明・なし, コーポレート |

| 誤設定・システムエラー | 三菱 UFJ ニコス | 金融 | 漏洩あり | |||

| 不正アクセス | 株式会社ハンズ | 小売 | 不明 | 漏洩あり | 不明・なし | 内部システム, アプリ |

| 不正アクセス | エイチ・エス損害保険株式会社 | 金融 | 不明 | 不明 | ページ遷移・改ざん | コーポレート |

| 不正アクセス | ライオン株式会社 | メーカー | 不明 | 漏洩のおそれあり・調査中 | ページ遷移・改ざん | 内部システム, 不明・なし |

| 不正アクセス | ユアサ商事株式会社 | 物流, 商社・卸売 | 不明 | 不明 | 不明・なし | 内部システム |

| 不正アクセス | イチカワ株式会社 | メーカー | ランサムウェア | 不明 | 不明・なし | 内部システム |

| 不正アクセス | 株式会社アイリッジ | IT・情報・通信 | サプライチェーン攻撃 | 漏洩あり | 不明・なし | 内部システム |

| 不正アクセス | 日産証券株式会社 | 金融 | 不明 | 漏洩のおそれあり・調査中 | サービス遅延・停止 | 不明・なし |

| 誤設定・システムエラー | キューズモール(東急不動産株式会社) | 小売 | 漏洩あり | 会員専用 | ||

| 不正アクセス | デジタルテクノロジー株式会社 | IT・情報・通信, メーカー | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 東北電力 | インフラ | 不明 | 漏洩なし | サービス遅延・停止 | コーポレート |

| 不正アクセス | 株式会社オーエム製作所 | メーカー | ランサムウェア | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 株式会社リアライブ | IT・情報・通信, 人材 | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 誤設定・システムエラー | 日本通信株式会社 | IT・情報・通信 | 漏洩あり | 会員専用 | ||

| 不正アクセス | 楽天モバイル株式会社 | IT・情報・通信 | アカウントへの不正ログイン, パスワードリスト攻撃 | 漏洩なし | 不明・なし | 内部システム |

| 不正アクセス | NTTコミュニケーションズ株式会社 | IT・情報・通信 | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 株式会社おやつカンパニー | メーカー, 食品・飲料 | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | トピー工業株式会社 | メーカー | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 不明・なし |

| 不正アクセス | 株式会社ファーストリテイリング | 小売, メーカー, 美容・アパレル | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | ミネベアミツミ株式会社 | メーカー | 不明 | 漏洩のおそれあり・調査中 | ファイル閲覧 | 内部システム |

| 不正アクセス | 株式会社リクルート | IT・情報・通信, 観光 | 不明 | 漏洩のおそれあり・調査中 | フィッシングメール送信, ページ遷移・改ざん | ポータル |

| 不正アクセス | 日本ゼオン株式会社 | メーカー | 不明 | 漏洩のおそれあり・調査中 | サービス遅延・停止 | 内部システム, メディア |

| 不正アクセス | 株式会社田中貴金属グループ | メーカー | 不明, ブルートフォース攻撃 | 不明 | 不明・なし | 内部システム |

| 不正アクセス | 株式会社寺岡製作所 | メーカー | ランサムウェア | 漏洩のおそれあり・調査中 | サービス遅延・停止, フィッシングメール送信 | 内部システム |

| 不正アクセス | 株式会社 JR 西日本ヴィアイン | 観光 | アカウントへの不正ログイン | 漏洩なし | フィッシングメール送信, 不明・なし | 外部管理システム |

| 不正アクセス | 株式会社高見澤 | 建設, メーカー | 不明 | 不明 | ページ遷移・改ざん | 商材紹介 |

| 不正アクセス | 鎌倉新書 | 出版・マスコミ, 金融 | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 日本セラミック株式会社 | メーカー | 不明 | 漏洩のおそれあり・調査中 | サービス遅延・停止 | 内部システム |

| 不正アクセス | TOPPAN ホールディングス株式会社 | 出版・マスコミ, IT・情報・通信 | ランサムウェア | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | ローツェ株式会社 | メーカー | ランサムウェア | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 株式会社インターネットイニシアティブ | IT・情報・通信 | ゼロデイ攻撃 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 株式会社 研創 | メーカー | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | Zenken株式会社 | 商社・卸売, 美容・アパレル | 不明 | 漏洩あり | 不明・なし | ポータル |

| 不正アクセス | HOYA株式会社 | IT・情報・通信 | 不明 | 漏洩あり | サービス遅延・停止 | 内部システム |

| 不正アクセス | 株式会社コナカ | 美容・アパレル | DoS攻撃・DDoS攻撃 | 漏洩あり | サービス遅延・停止, フィッシングメール送信 | 内部システム, アプリ, メールアカウント |

| 不正アクセス | 損害保険ジャパン株式会社 | 金融 | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 近鉄エクスプレス | 物流 | ランサムウェア, アカウントへの不正ログイン | 漏洩のおそれあり・調査中 | サービス遅延・停止, ページ遷移・改ざん | 内部システム, 不明・なし |

| 不正アクセス | 中国電力株式会社 | インフラ | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 関西エアポート株式会社 | インフラ | 不明 | 漏洩あり | ファイル閲覧・改ざん, なりすまし注文 | 会員専用 |

| 不正アクセス | 株式会社淀川製鋼所 | メーカー | ランサムウェア | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 住友林業クレスト株式会社 | 建設 | フィッシング・詐欺 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム, 採用 |

| 不正アクセス | 東急ホテルズ&リゾーツ株式会社 | 観光 | その他 | 漏洩のおそれあり・調査中 | 不明・なし | 外部管理システム |

| 不正アクセス | 株式会社PR TIMES | 出版・マスコミ, IT・情報・通信 | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

| 不正アクセス | 株式会社すかいらーくホールディングス | |||||

| 不明 | FALSE | FALSE | FALSE | 不明・なし | ||

| 不正アクセス | 株式会社アイ・エス・ビー | IT・情報・通信 | 不明 | 漏洩のおそれあり・調査中 | ページ遷移・改ざん | コーポレート |

| 不正アクセス | ⻄日本鉄道株式会社 | 物流 | 不明 | 漏洩のおそれあり・調査中 | 不明・なし | コーポレート, 会員専用 |

| 不正アクセス | 株式会社トーモク | メーカー | ランサムウェア | 漏洩のおそれあり・調査中 | サービス遅延・停止 | 内部システム |

| 不正アクセス | 株式会社レゾナック | メーカー | ランサムウェア | 漏洩のおそれあり・調査中 | 不明・なし | 内部システム |

1つでも当てはまるサイトは要注意!

・WordPressバージョン古いまま

・表示崩れが怖くて変更できない

・担当退職で把握している人がいない

・プラグイン更新通知が溜まっている

・非ECサイトは関係ない(と思ってる)